Dans un monde hyperconnecté, où les cyberattaques deviennent plus fréquentes, plus complexes et plus destructrices, la cybersécurité est devenue un pilier stratégique pour toutes les entreprises, quelle que soit leur taille ou leur secteur. Si les métiers de la sécurité informatique sont nombreux, l’un d’eux occupe une position centrale et transversale et s’appelle architecte cybersécurité. Souvent confondu avec l’ingénieur sécurité ou le RSSI (Responsable de la sécurité des systèmes d’information), l’architecte cybersécurité joue un rôle fondamental dans la conception, la cohérence et la pérennité de la défense des systèmes d’information. Il agit en amont des projets techniques, au croisement de la stratégie, de l’ingénierie et de la conformité réglementaire. Mais concrètement, que fait un architecte cybersécurité ? Quelles sont ses responsabilités, ses compétences, son rôle au sein d’une DSI ou d’un SOC ? Cet article vous propose une plongée technique et opérationnelle dans ce métier de plus en plus recherché par les entreprises publiques et privées.

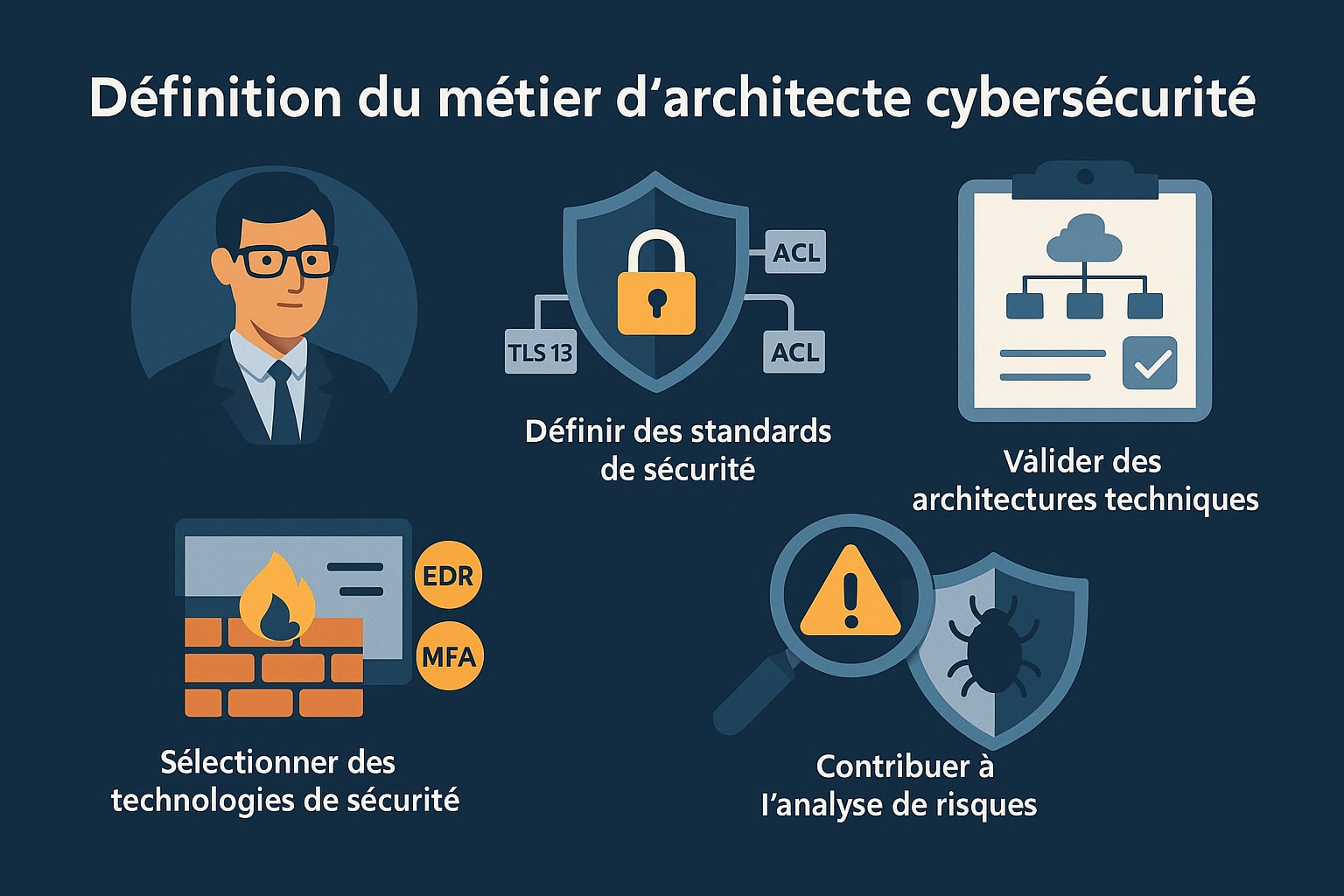

La définition du métier d’architecte cybersécurité

L’architecte cybersécurité est un professionnel de haut niveau spécialisé dans la conception et l’évolution des architectures de sécurité d’un système d’information. Il intervient dès la phase d’analyse ou de cadrage d’un projet IT pour s’assurer que les exigences de sécurité sont intégrées de manière native (et non comme un ajout tardif) dans l’ensemble des briques techniques : Réseaux, serveurs, postes de travail, applications, cloud, mobilité, etc. Il agit comme une interface entre la stratégie de sécurité de l’organisation et les équipes techniques chargées de l’implémentation. Son rôle est d’assurer la cohérence globale des dispositifs de protection, en tenant compte du contexte métier, des réglementations applicables, des risques identifiés et des standards technologiques. Voici les composantes principales de son rôle, détaillées ci-dessous :

| Volet métier ou fonctionnel | Description technique de la responsabilité |

|---|---|

| Définition des standards de sécurité technique | L’architecte établit les référentiels internes de sécurité : protocoles de chiffrement (TLS 1.3, AES-256), segmentation logique (zones de confiance, DMZ), durcissement des OS (CIS Benchmark), règles de configuration réseau (ACL, filtrage IP), etc. Il veille à leur actualisation continue. |

| Sélection des technologies de sécurité | Il analyse les besoins de protection et identifie les outils adaptés : pare-feu nouvelle génération (NGFW), solutions EDR/XDR, passerelles web sécurisées (proxy, SWG), WAF, outils de gestion d’identité (SSO, MFA, IAM). Il réalise des études comparatives (benchmarking) avant intégration. |

| Validation des architectures techniques | Il relit et valide les schémas d’architecture réseau, système et applicative pour s’assurer de leur conformité avec les exigences de sécurité. Cela inclut la vérification des flux réseau autorisés, des interconnexions avec des tiers, ou encore du cloisonnement des environnements (dev, test, prod). |

| Contribution à l’analyse de risques | Il participe à l’analyse de risques (EBIOS RM, ISO 27005, MEHARI, etc.) en apportant une expertise technique pour évaluer les vulnérabilités et scénarios de menace. Ces analyses servent à prioriser les mesures de sécurité et à adapter les niveaux de protection selon la criticité. |

L’architecte cybersécurité ne travaille pas en silo. Il est en contact permanent avec :

- Les architectes SI, pour aligner les choix techniques sur les objectifs globaux d’urbanisation du SI ;

- Les chefs de projets, pour intégrer les exigences de sécurité dans le cycle de vie des projets dès les phases de conception ;

- Les développeurs, pour recommander des pratiques de développement sécurisé (DevSecOps, revue de code, gestion des secrets) ;

- Les équipes opérationnelles et SOC, pour valider les journaux d’audit, les alertes et les capacités de remédiation en cas d’incident ;

- Les fonctions de gouvernance, telles que le RSSI ou le DPO, pour garantir la conformité aux textes réglementaires (RGPD, LPM, NIS2, ISO 27001, etc.).

Dans les entreprises matures ou les grandes structures publiques, l’architecte cybersécurité siège souvent dans des comités stratégiques :

- Comités d’architecture (pour la validation des projets techniques) ;

- Comités de gouvernance IT ou data (pour l’alignement sécurité/métier) ;

- Cellules de crise ou comités de gestion des risques SI (notamment dans les OIV ou secteurs sensibles).

Son champ d’intervention est donc à la fois technique, organisationnel et réglementaire. Il est un acteur clé de la résilience numérique de l’organisation.

Les principales missions et responsabilités de l’architecte cybersécurité

Le périmètre d’action de l’architecte cybersécurité est large et dépend souvent du contexte de l’entreprise : Taille du SI, niveau de maturité cyber, présence de données sensibles ou soumises à réglementation, exposition à Internet, etc. Néanmoins, certaines missions reviennent systématiquement :

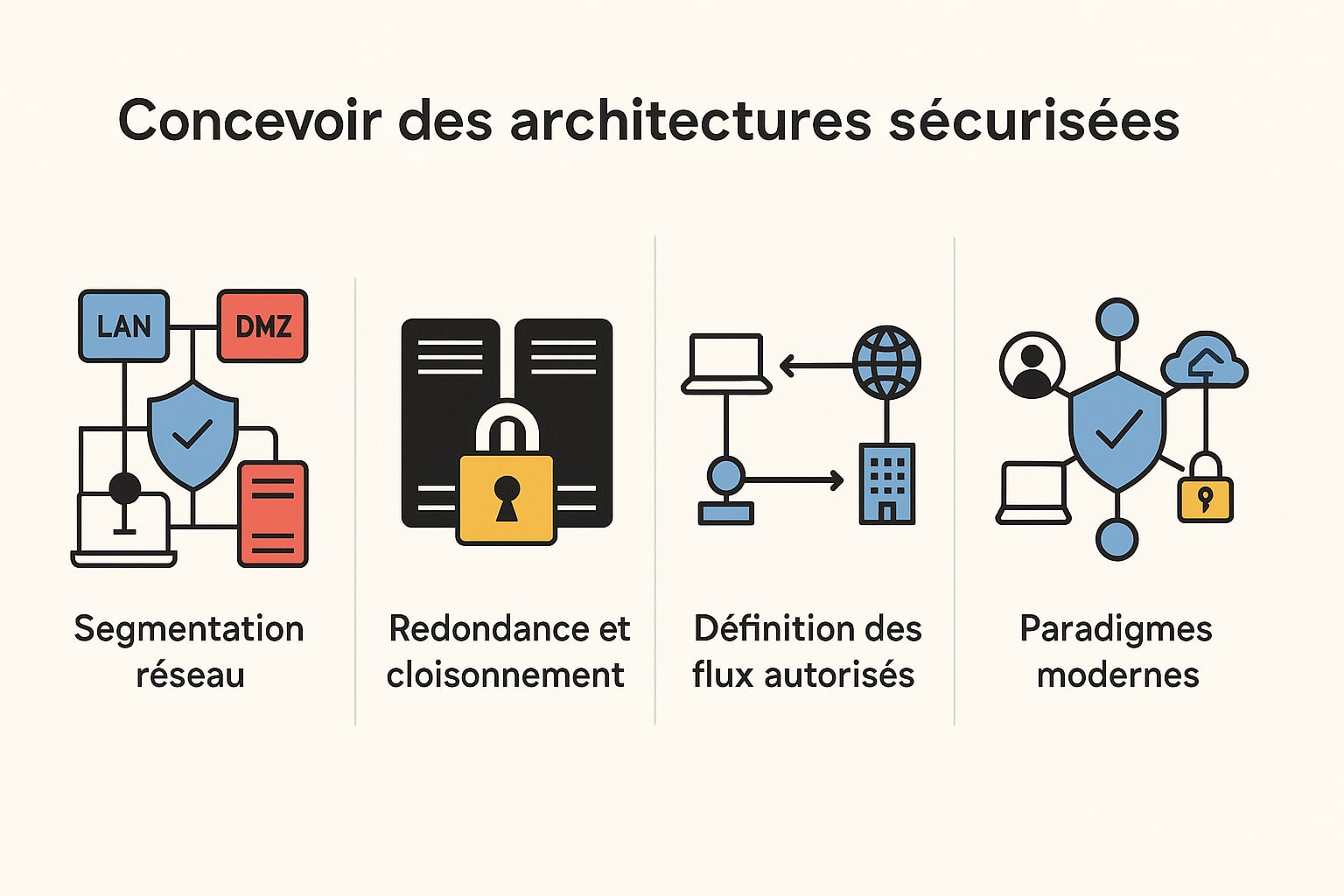

1. Concevoir des architectures sécurisées

La mission première de l’architecte cybersécurité est de concevoir des architectures robustes, cohérentes et résilientes face aux menaces actuelles et futures. Il ne s’agit pas simplement d’ajouter des couches de sécurité, mais de penser la sécurité dès la fondation de tout projet IT, en intégrant les contraintes opérationnelles, les besoins métier et les impératifs réglementaires. Concrètement, cela se traduit par une approche structurée et anticipée des principes de sécurité. L’architecte cybersécurité définit une architecture cible alignée avec les objectifs stratégiques de l’entreprise, tout en maîtrisant les risques liés à l’exposition, à l’interconnexion, et à l’ouverture des services numériques. Cela implique plusieurs actions techniques majeures :

- La segmentation réseau : Conception de zones de confiance (LAN, DMZ, zone sensible, extranet), création de VLAN dédiés pour isoler les flux critiques, mise en place de micro-segmentation avec des solutions SDN (Software Defined Network) pour limiter les mouvements latéraux en cas de compromission ;

- La redondance et le cloisonnement des ressources critiques : Duplication des systèmes essentiels (serveurs d’identité, annuaires, bases de données critiques), séparation stricte entre environnements de développement, de test, de préproduction et de production, avec des politiques d’accès spécifiques ;

- La définition des flux autorisés : Établissement de matrices de flux réseau (avec origine, destination, protocole, port) validées par la sécurité, pour configurer les pare-feux et les ACL de manière fine, tout en conservant un fonctionnement fluide des applications ;

- La prise en compte des paradigmes modernes de cybersécurité : Application des modèles Zero Trust (ne faire confiance à aucun composant par défaut), mise en œuvre d’architectures SASE (Secure Access Service Edge) pour sécuriser les connexions distantes, ou encore intégration de la sécurité dans les pipelines DevOps avec une approche DevSecOps.

Dans tous les cas, l’architecte cybersécurité formalise ses choix dans des dossiers d’architecture technique, souvent revus en comité d’architecture ou par le RSSI. Ces documents décrivent les briques logicielles, les composants physiques, les flux de données et les mécanismes de sécurité associés. Ils sont essentiels pour garantir la cohérence du SI et faciliter les audits internes ou externes (ex. : audits ISO, audits ANSSI).

Enfin, cette conception s’inscrit dans une logique d’évolutivité : les architectures pensées par l’architecte cybersécurité doivent pouvoir s’adapter à l’intégration de nouvelles technologies (cloud, IoT, IA, etc.), sans remettre en cause les principes de sécurité fondamentaux. Il joue donc un rôle clé dans la résilience à long terme du système d’information.

2. Évaluer et choisir les solutions de sécurité

En plus de concevoir l’architecture globale de sécurité, l’architecte cybersécurité joue un rôle décisif dans le choix des solutions techniques qui viendront la renforcer. Il est l’un des garants de la cohérence, de la compatibilité et de l’efficacité des outils de cybersécurité intégrés dans le système d’information. Son objectif est double : Répondre aux besoins spécifiques de l’entreprise tout en respectant les standards en vigueur. Pour cela, il mène des analyses approfondies afin d’évaluer les produits, services ou solutions du marché, en tenant compte de nombreux critères : niveau de protection offert, compatibilité avec l’architecture existante, exigences de performance, coûts d’acquisition et d’exploitation, facilité de déploiement et d’administration, mais aussi la maturité et la pérennité de l’éditeur. Les actions concrètes qu’il mène dans ce cadre comprennent :

- La rédaction de dossiers d’architecture ou de benchmarks de solutions : création de grilles d’évaluation comparatives selon des critères fonctionnels et techniques (couverture des menaces, journalisation, intégration SIEM, reporting, automatisation, etc.), accompagnée de recommandations argumentées. Ces benchmarks sont essentiels pour orienter les décisions d’investissement IT.

- La participation aux appels d’offres et aux POC (Proof of Concept) : l’architecte cybersécurité contribue à l’élaboration des cahiers des charges techniques dans les consultations fournisseurs, puis participe à l’évaluation des réponses. Lors des POC, il teste les solutions en environnement contrôlé, valide les scénarios d’usage, mesure les performances et identifie les éventuelles contraintes d’intégration.

- L’intégration des solutions dans l’environnement existant : validation de l’interopérabilité avec les outils de supervision, les annuaires d’entreprise (AD/LDAP), les systèmes de ticketing, les plateformes cloud ou les outils DevOps. Il s’assure aussi de la scalabilité de la solution, c’est-à-dire sa capacité à supporter des charges croissantes sans perte de performance ni remise en cause de l’architecture.

- La mise en conformité avec les recommandations officielles : l’architecte veille à ce que les solutions choisies soient compatibles avec les référentiels imposés ou conseillés (par exemple les guides de l’ANSSI), les normes ISO (27001, 27002, 27005), le RGPD, ou encore les exigences sectorielles (HDS, PCI-DSS, NIS2, etc.).

Il peut également travailler avec les fournisseurs pour ajuster les configurations aux spécificités de l’entreprise ou solliciter des développements complémentaires. Dans certaines organisations, il est impliqué dans les relations contractuelles, notamment sur les aspects de support, de SLA (Service Level Agreement) et de gestion des incidents de sécurité liés aux outils utilisés. Son rôle ne s’arrête pas à l’achat d’une solution : il doit aussi en accompagner le déploiement opérationnel, en collaboration avec les équipes d’intégration et les administrateurs sécurité. Il vérifie que la solution fonctionne comme attendu dans un environnement de production et qu’elle apporte une valeur réelle à la posture de cybersécurité de l’organisation.

Ce travail d’évaluation nécessite une veille technologique constante, une bonne connaissance de l’écosystème cybersécurité (éditeurs, tendances, innovations) et une capacité à anticiper l’évolution des menaces. Il s’agit d’un volet stratégique du métier d’architecte, à l’interface entre la technique, les achats et la gouvernance SSI.

3. Accompagner les projets IT et cloud

L’architecte cybersécurité ne se limite pas à la conception de référentiels ou au choix d’outils techniques. Il joue également un rôle opérationnel dans l’accompagnement des projets IT tout au long de leur cycle de vie, qu’il s’agisse de projets d’infrastructure, de migration vers le cloud, de transformation digitale ou de développement applicatif. Il est généralement sollicité dès les premières phases du projet (idée, cadrage, analyse d’impacts) afin d’apporter une vision « sécurité by design ». Cela permet d’intégrer les exigences de cybersécurité comme des composants structurels du projet, plutôt que comme des contraintes a posteriori. Dans les environnements cloud, son intervention est d’autant plus stratégique que les architectures s’appuient sur des services tiers (AWS, Azure, GCP, OVHcloud, etc.), souvent en mode IaaS, PaaS ou SaaS. Il veille à maîtriser les risques inhérents à cette ouverture du SI et à maintenir un niveau de contrôle suffisant, même dans des architectures hybrides ou décentralisées. Ses missions dans ce cadre comprennent :

- Évaluer les risques liés à l’ouverture du SI vers l’extérieur : L’architecte cybersécurité analyse les vecteurs d’exposition potentiels (ports ouverts, services accessibles depuis Internet, interconnexions avec des tiers, stockage dans le cloud, etc.). Il identifie les points sensibles (données personnelles, secrets, interfaces API) et propose des mesures de réduction de surface d’attaque, comme la mise en place de reverse proxy, de WAF ou de réseaux privés virtuels (VPN/IPSec) ;

- Formaliser les exigences de sécurité dans les cahiers des charges : Il rédige ou valide les spécifications techniques de sécurité dans les documents projet, incluant les niveaux d’authentification requis, la gestion des journaux d’audit, la classification des données, le chiffrement en transit et au repos, la politique de conservation, etc. Ces exigences sont ensuite reprises dans les contrats fournisseurs ou dans les user stories, dans une logique DevSecOps ;

- Mettre en œuvre des contrôles d’accès et des mécanismes d’authentification forte : Cela inclut la définition des rôles et permissions selon le principe du moindre privilège (least privilege), l’intégration de l’authentification multi-facteurs (MFA), l’utilisation du SSO (Single Sign-On) via des protocoles comme SAML, OAuth2 ou OpenID Connect, ainsi que la mise en place de bastions ou de PAM (Privileged Access Management) pour les accès sensibles ;

- Valider la conformité des livrables avec les politiques de sécurité de l’entreprise : L’architecte cybersécurité participe aux revues de conception, aux phases de validation technique (pré-prod), voire aux audits de code ou de configuration. Il s’assure que les projets respectent les règles internes (PSSI, charte informatique) et les contraintes externes (RGPD, ISO 27001, standards de sécurité cloud comme CIS Benchmarks ou recommandations ANSSI sur le cloud de confiance).

Dans un contexte cloud, son rôle est encore plus critique. Il intervient notamment pour :

- Choisir les architectures sécurisées (cloud privé, public, hybride) avec isolation des environnements ;

- Définir les responsabilités selon le modèle de responsabilité partagée (Shared Responsibility Model) propre à chaque fournisseur cloud ;

- Configurer les services cloud de manière sécurisée (chiffrement, rotation des clés, journalisation avec CloudTrail, Azure Monitor, etc.) ;

- Mettre en place des alertes et des contrôles automatiques de conformité (avec des outils comme AWS Config, Azure Policy, ou GCP Security Command Center).

Enfin, il joue souvent un rôle de facilitateur entre les équipes techniques (architectes SI, développeurs, cloud engineers) et les fonctions de gouvernance (RSSI, DPO, direction IT), afin de garantir que les objectifs de cybersécurité sont atteints sans freiner l’agilité ou la valeur métier des projets. Il peut ainsi devenir un pilier central dans les organisations DevSecOps ou dans les démarches CI/CD intégrant des contrôles sécurité automatisés (scanners de vulnérabilité, SAST/DAST, validation de dépendances).

Grâce à cette approche proactive, l’architecte cybersécurité permet de sécuriser les projets stratégiques de l’entreprise tout en assurant leur conformité, leur évolutivité et leur performance opérationnelle.

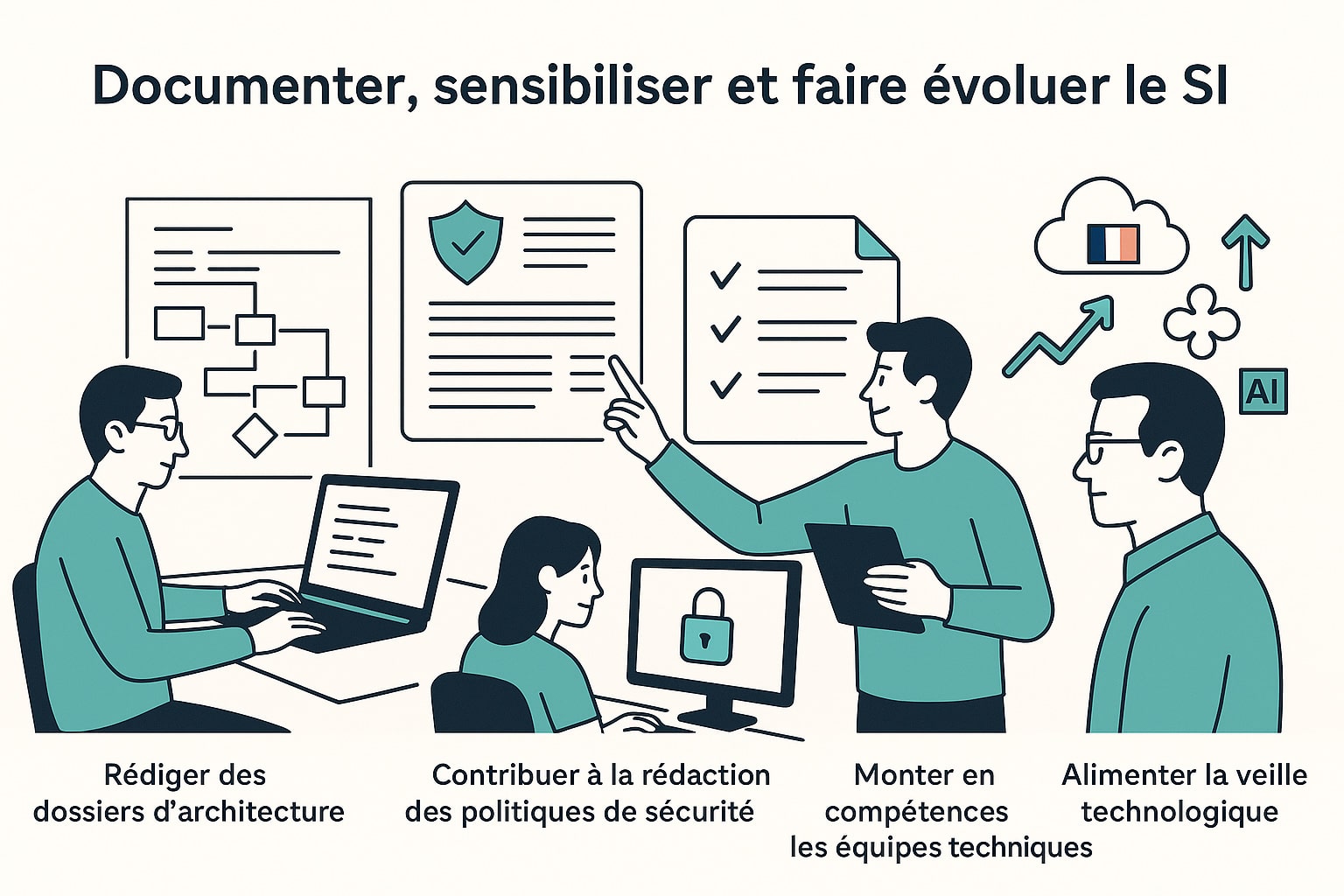

4. Documenter, sensibiliser et faire évoluer le SI

En complément de ses responsabilités techniques, l’architecte cybersécurité endosse un rôle essentiel de pédagogue, de référent et de facilitateur. Il ne suffit pas de concevoir une architecture sécurisée : il faut aussi qu’elle soit comprise, adoptée et maintenue dans la durée par toutes les parties prenantes du système d’information. Pour cela, l’architecte produit de la documentation, diffuse les bonnes pratiques, alimente les référentiels internes et accompagne les équipes dans la mise en œuvre des mesures de sécurité. Il agit en tant que relais entre les décisions stratégiques de la direction SSI (ou du RSSI) et les contraintes opérationnelles du terrain. Ses activités dans ce domaine couvrent plusieurs dimensions :

- Rédaction de dossiers d’architecture détaillés : Ces documents décrivent l’ensemble des composants techniques, les flux réseau, les services déployés, les mécanismes de sécurité associés (chiffrement, authentification, journalisation, cloisonnement, etc.) et les dépendances inter-applicatives. L’objectif est de fournir une documentation lisible, exploitable par les autres architectes, les exploitants et les auditeurs internes ou externes. Chaque livrable respecte une nomenclature claire (ex : DAT, DEX, Dossier de Sécurité) et peut intégrer des schémas (Visio, Draw.io, ArchiMate…) ;

- Contribution aux politiques et guides de sécurité : L’architecte participe activement à la formalisation ou à la mise à jour de la PSSI (Politique de sécurité des systèmes d’information), des guides de configuration sécurisée (durcissement OS, navigateurs, environnements cloud, etc.), ainsi que des checklists de conformité. Ces documents permettent d’aligner les pratiques sur les standards internes et les référentiels externes (ANSSI, CIS Benchmarks, OWASP, ISO 27002…) ;

- Montée en compétence des équipes techniques : Il organise ou anime des sessions de formation, des ateliers de sensibilisation ou des réunions de transfert de connaissances (retours d’expérience, cas concrets de compromission, méthodes d’attaque récentes). L’objectif est de créer une culture sécurité partagée au sein des équipes IT (développeurs, administrateurs, cloud engineers) et d’encourager l’adoption de réflexes « sécurité by design » ;

- Veille technologique et anticipation des évolutions du SI : L’architecte cybersécurité est en veille constante sur les nouvelles menaces (ransomwares, supply chain attacks, vulnérabilités zero-day), les innovations techniques (souveraineté cloud, confidential computing, edge computing, IA en cybersécurité) et les changements réglementaires (NIS2, DORA, directives sectorielles). Il anticipe les impacts potentiels sur le système d’information et propose des orientations pour adapter l’architecture de sécurité en conséquence.

Dans certaines organisations, il participe également à des groupes de travail pluridisciplinaires ou à des comités transverses, pour aligner la stratégie cybersécurité avec les enjeux métier, les projets d’innovation ou les programmes de transformation digitale.

Cette posture proactive fait de lui un acteur clé de l’amélioration continue du système d’information. Il contribue à inscrire la sécurité dans une démarche de qualité et d’agilité, où les décisions sont documentées, explicables, reproductibles et alignées avec la vision stratégique de l’entreprise.

Enfin, il peut également alimenter les audits de sécurité, les analyses de conformité ou les revues post-incident, en fournissant une base documentaire fiable, traçable et régulièrement mise à jour. Cela facilite la gestion des risques, le maintien en condition de sécurité (MCS) et la réponse aux obligations de conformité internes ou réglementaires.

0 commentaires