Dans un contexte où la transformation numérique des services financiers s’intensifie, la cybersécurité devient une priorité stratégique pour les institutions et les régulateurs. La réglementation DORA, pour Digital Operational Resilience Act, s’inscrit dans cette dynamique européenne visant à renforcer la résilience opérationnelle numérique du secteur financier. Ce texte législatif, entré en vigueur en janvier 2023, redéfinit les obligations des entités financières face aux risques liés aux technologies de l’information et de la communication (TIC). Mais que signifie réellement la réglementation DORA ? Quelles entités sont concernées ? Quelles sont les nouvelles obligations imposées ? Cet article vous propose une immersion complète dans les principes, objectifs et implications de ce cadre réglementaire innovant.

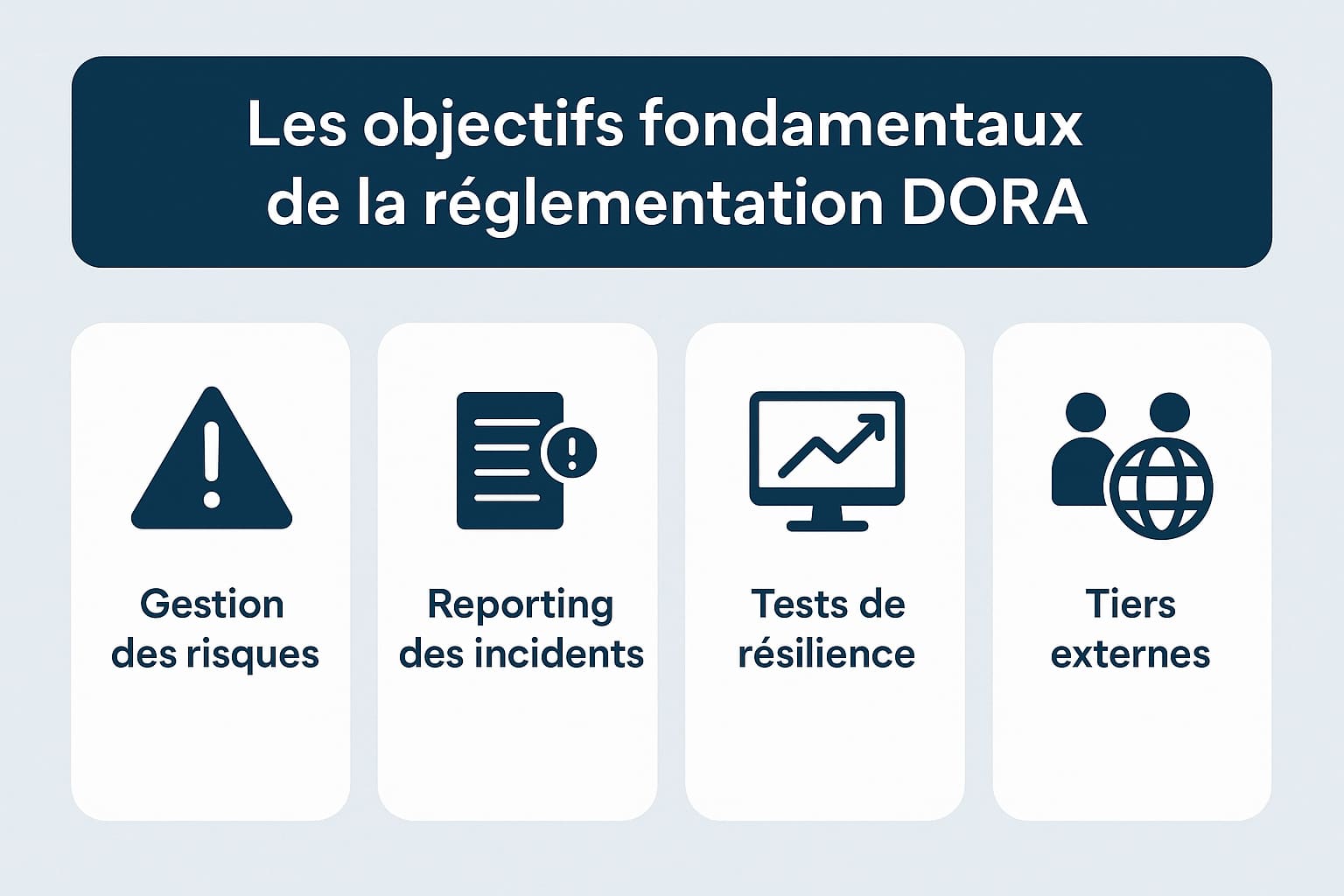

Les objectifs fondamentaux de la réglementation DORA

La réglementation DORA ne s’est pas imposée par hasard. Elle est le fruit d’une longue réflexion menée au sein des institutions européennes face à la transformation numérique massive du secteur financier. À mesure que les services bancaires, les paiements, les transactions boursières et les assurances se digitalisent, les risques associés aux technologies de l’information se multiplient. Les cyberattaques à grande échelle, les failles logicielles critiques, ou encore les interruptions de service causées par des incidents techniques ont mis en évidence la vulnérabilité structurelle de nombreux acteurs du secteur. Avant DORA, les exigences en matière de cybersécurité et de gestion des risques numériques étaient dispersées à travers divers textes, comme la directive NIS (Network and Information Security), le règlement RGPD ou les orientations de l’Autorité bancaire européenne (EBA). Toutefois, aucune législation ne proposait jusqu’alors un cadre complet, intégré et spécifique aux risques opérationnels numériques dans la finance. C’est dans ce contexte qu’est née la volonté de la Commission européenne, dès 2020, de proposer un règlement dédié à la résilience opérationnelle numérique, afin de renforcer la solidité et la cohérence du marché financier européen.

DORA repose ainsi sur un principe central : la continuité du service financier ne peut être garantie que si les infrastructures numériques qui le supportent sont elles-mêmes sécurisées, robustes et maîtrisées. Cela implique une approche préventive, coordonnée et exhaustive de la gestion des risques TIC. En plaçant la résilience numérique au cœur de la stratégie des institutions financières, DORA vise à garantir que ces dernières puissent non seulement anticiper et contenir les incidents, mais aussi maintenir leur fonctionnement en toutes circonstances. Voici les cinq objectifs majeurs que vise DORA :

- Renforcer la résilience opérationnelle numérique : faire en sorte que toutes les entités financières soient capables de résister, réagir et se remettre d’incidents liés aux TIC. Cela implique l’intégration de la gestion des risques numériques dans la gouvernance globale des établissements ;

- Uniformiser les exigences de cybersécurité : Harmoniser au niveau européen les normes et obligations afin d’éviter les disparités entre États membres. Ce cadre commun permet de créer un niveau de protection équivalent dans toute l’Union, facilitant la supervision et la coopération transfrontalière ;

- Encadrer les prestataires tiers de services TIC : Imposer des règles strictes aux fournisseurs externes comme les cloud providers ou éditeurs de logiciels critiques. Étant donné leur rôle central dans les infrastructures financières modernes, leur surveillance devient une priorité réglementaire. Les prestataires jugés « critiques » pourront même faire l’objet d’une supervision directe par les autorités européennes ;

- Améliorer la transparence et la gestion des incidents : Instaurer des obligations de déclaration rapide et structurée des incidents majeurs. Les entités devront suivre des procédures normalisées de notification, permettant une réaction rapide des autorités et une meilleure coordination en cas d’événements systémiques ;

- Encourager les tests de résilience : S’assurer que les systèmes informatiques peuvent supporter des scénarios de crise à travers des exercices réguliers. Ces tests, parfois réalisés par des tiers qualifiés, permettent d’identifier les failles potentielles avant qu’elles ne soient exploitées.

Ces objectifs ne sont pas simplement techniques ou procéduraux : Ils traduisent une vision politique et économique forte de l’Union européenne, qui reconnaît que la stabilité du système financier repose désormais autant sur la solidité des actifs que sur la sécurité des infrastructures numériques. La réglementation DORA entend donc établir un socle réglementaire solide et homogène, capable de protéger les institutions financières, les consommateurs et l’économie dans son ensemble, face à un environnement technologique en constante évolution.

À qui s’applique la réglementation DORA et quelles sont les obligations ?

Contrairement à ce que l’on pourrait penser, DORA ne s’adresse pas exclusivement aux grandes banques ou aux compagnies d’assurance de premier plan. Son champ d’application est bien plus large et concerne l’ensemble des entités financières soumises à régulation dans l’Union européenne. L’objectif est clair : Aucun maillon de la chaîne financière ne doit constituer une faille potentielle en matière de cybersécurité. Dans un environnement financier de plus en plus interconnecté, où les données circulent en temps réel entre une multitude d’acteurs, la moindre faille de sécurité chez un acteur (même de petite taille) peut avoir des répercussions systémiques. C’est pourquoi DORA applique une approche dite « holistique », intégrant tous les types d’institutions financières, quelle que soit leur taille ou leur rôle dans la chaîne de valeur. Voici les principales catégories d’entités concernées :

- Les établissements de crédit, comme les banques commerciales et coopératives ; ces institutions détiennent un rôle stratégique dans l’économie en collectant l’épargne, en accordant des crédits et en assurant la liquidité du système financier. Leur infrastructure numérique complexe, interconnectée à d’autres acteurs financiers et à des systèmes de paiement internationaux, en fait une cible fréquente des cyberattaques. DORA impose donc à ces établissements une gouvernance rigoureuse des risques technologiques, allant bien au-delà des dispositifs traditionnels de sécurité informatique.

- Les entreprises d’investissement, qui offrent des services financiers liés aux instruments financiers (courtage, gestion de portefeuille, tenue de marché, etc.) ; ces sociétés gèrent souvent des plateformes électroniques et manipulent des volumes de données très sensibles. Les incidents numériques chez ces acteurs peuvent avoir des impacts immédiats sur la liquidité des marchés et la confiance des investisseurs. DORA leur impose de renforcer la résilience de leurs infrastructures de trading, d’analyse et de gestion de données, ainsi que de formaliser des plans de réponse aux incidents.

- Les compagnies d’assurance et de réassurance, essentielles à la gestion des risques au sein de l’économie ; elles traitent une quantité massive d’informations personnelles et financières, souvent centralisées dans des systèmes patrimoniaux anciens parfois vulnérables. Le règlement DORA les engage à moderniser leur gestion des risques TIC, à contrôler l’exposition de leurs systèmes à des tiers et à tester la solidité de leurs services en cas de perturbation technologique.

- Les établissements de paiement et les établissements de monnaie électronique, qui jouent un rôle central dans le fonctionnement des transactions numériques ; ces acteurs, en pleine croissance avec l’essor du commerce en ligne et des portefeuilles digitaux, sont soumis à une pression constante en matière de disponibilité et de sécurité. Toute interruption de service ou faille de sécurité peut avoir un impact direct sur les utilisateurs finaux. DORA leur impose donc une surveillance continue de leurs systèmes, une capacité de détection rapide des incidents, ainsi que des dispositifs de redondance technologique pour maintenir les paiements opérationnels en toutes circonstances.

- Les sociétés de gestion d’actifs et les gestionnaires de fonds alternatifs, notamment dans le cadre de la gestion de patrimoine ; ces entités, souvent moins visibles que les grandes banques, jouent pourtant un rôle clé dans la mobilisation et la réallocation de capitaux. Elles utilisent de plus en plus d’outils numériques pour la gestion algorithmique, les données de marché ou encore la relation client. DORA veille à ce que ces sociétés mettent en place des processus de sécurité proportionnés mais robustes, notamment pour éviter des pertes liées à des défaillances technologiques ou des manipulations de données sensibles.

- Les infrastructures de marché financier, telles que les chambres de compensation, les dépositaires centraux de titres ou encore les plateformes de négociation ; ces acteurs, considérés comme systémiques, constituent le socle du fonctionnement quotidien des marchés. Une attaque ou une panne sur ces plateformes peut engendrer une paralysie totale des échanges financiers. DORA leur impose des obligations de très haut niveau : redondance, résilience maximale, tests de pénétration fréquents et coordination étroite avec les autorités de supervision pour anticiper les incidents majeurs et y répondre en temps réel.

- Les prestataires de services de crypto-actifs (PSCA), récemment régulés par le règlement MiCA, et qui sont particulièrement exposés aux risques cyber ; opérant sur des technologies émergentes, comme les blockchains ou les smart contracts, ces prestataires sont confrontés à un environnement de menace très évolutif. DORA leur impose une formalisation rigoureuse des politiques de sécurité, des audits techniques réguliers, ainsi que des mécanismes de gouvernance internes permettant d’assurer la continuité de leurs services, même en cas d’attaque ou de dysfonctionnement de l’infrastructure sous-jacente.

En plus de ces acteurs directement régulés, DORA introduit une nouveauté majeure : La surveillance des prestataires tiers de services TIC. Cela inclut par exemple les hébergeurs cloud, les fournisseurs de services de traitement des données, les éditeurs de logiciels critiques ou encore les services de cybersécurité externalisés. Lorsque ces prestataires sont considérés comme « critiques » pour le fonctionnement des institutions financières, ils peuvent faire l’objet d’une supervision directe par l’Autorité européenne des marchés financiers (ESMA), l’Autorité bancaire européenne (EBA) ou l’Autorité européenne des assurances et des pensions professionnelles (EIOPA). Ces entités doivent se conformer à un ensemble de règles couvrant cinq grands domaines d’exigence :

| Domaine | Description |

|---|---|

| Gestion des risques TIC | Mettre en place des politiques, procédures et mécanismes de gouvernance solides pour identifier, évaluer et gérer les risques liés aux systèmes d’information, incluant la sécurité, la disponibilité, l’intégrité et la confidentialité des données. |

| Notification des incidents majeurs | Signaler rapidement aux autorités nationales et européennes compétentes tout incident significatif lié aux TIC, selon des protocoles standardisés (type, gravité, impact, durée). |

| Tests de résilience opérationnelle | Effectuer régulièrement des simulations de crise, audits de sécurité, tests de vulnérabilité et, pour certaines entités, des tests de pénétration menés par des experts indépendants accrédités. |

| Gestion des tiers fournisseurs TIC | Identifier les dépendances critiques, analyser les risques liés à l’externalisation et encadrer les relations contractuelles. Les entités doivent disposer de plans de sortie pour éviter toute rupture en cas de défaillance du fournisseur. |

| Partage d’information | Participer à des mécanismes sectoriels ou transversaux de partage d’informations relatives aux menaces cyber, attaques en cours, vulnérabilités découvertes ou bonnes pratiques de sécurité. |

Au-delà de ces domaines techniques, la réglementation DORA impose une responsabilisation accrue des dirigeants et des conseils d’administration. Ces derniers doivent non seulement approuver les politiques de gestion des risques numériques, mais aussi démontrer leur capacité à comprendre les implications des décisions en matière de sécurité informatique. Cela signifie également que le personnel doit être régulièrement formé et sensibilisé aux cybermenaces, à tous les niveaux de l’organisation. La mise en conformité avec DORA nécessite par ailleurs une documentation exhaustive, notamment en ce qui concerne les incidents passés, les plans de continuité d’activité, les tests réalisés, les rapports d’audit, ou encore les mesures correctives mises en œuvre. Les autorités de supervision disposeront de pouvoirs étendus pour auditer, évaluer et sanctionner les manquements, avec des conséquences financières et réputationnelles potentiellement lourdes.

0 commentaires