Vous ouvrez votre boîte mail et découvrez un message provenant soi-disant de votre banque, de votre fournisseur de services ou même d’un collègue. Tout semble parfaitement normal : le nom de l’expéditeur est familier, l’adresse paraît légitime et le message ne suscite pas immédiatement la méfiance. Pourtant, derrière cette apparente authenticité peut se cacher une technique de fraude particulièrement répandue sur internet : L’email spoofing. Dans un contexte où les cyberattaques se multiplient et où les communications numériques sont devenues omniprésentes dans la vie professionnelle comme personnelle, comprendre les mécanismes de l’email spoofing devient essentiel. Cette pratique consiste à falsifier l’identité de l’expéditeur d’un email afin de tromper le destinataire et l’inciter à effectuer une action : cliquer sur un lien malveillant, télécharger un fichier infecté ou transmettre des informations sensibles. Les conséquences peuvent être importantes pour les particuliers comme pour les entreprises : Vol de données, fraude financière, compromission de systèmes informatiques ou atteinte à la réputation. Pourtant, avec les bonnes connaissances et des mesures de prévention adaptées, il est possible de réduire fortement les risques. Dans cet article, nous voyons ce qu’est réellement l’email spoofing, étudions comment cette technique fonctionne et découvrons les meilleures pratiques pour s’en protéger efficacement.

L’email spoofing : Son fonctionnement expliqué

L’email spoofing est une technique utilisée par les cybercriminels pour falsifier l’adresse d’expédition d’un courrier électronique. L’objectif est simple : faire croire au destinataire que le message provient d’une source fiable alors qu’il a été envoyé par un tiers malveillant. Cette méthode repose principalement sur la manipulation des informations techniques contenues dans l’email. Pour un utilisateur classique, un message semble provenir d’une adresse précise affichée dans le champ « expéditeur ». Pourtant, cette information peut être facilement modifiée par un attaquant afin d’usurper l’identité d’une personne ou d’une organisation. Le terme « spoofing » signifie littéralement « usurpation » ou « imitation ». Dans le cas des emails, cela consiste à manipuler les informations contenues dans l’en-tête du message afin d’afficher une adresse expéditeur différente de celle réellement utilisée pour l’envoi. Pour comprendre cette technique, il faut s’intéresser au fonctionnement de base du courrier électronique. Lorsqu’un email est envoyé, il contient plusieurs champs techniques appelés « en-têtes ». Ces informations indiquent notamment l’adresse de l’expéditeur, le serveur d’envoi, l’adresse du destinataire ou encore le chemin parcouru par le message sur internet.

Le protocole SMTP, qui permet l’envoi d’emails sur internet, a été conçu à une époque où la sécurité n’était pas la priorité principale. À l’origine, internet était principalement utilisé par des institutions de recherche et des universités, dans un environnement basé sur la confiance. Dans ce contexte, les mécanismes de vérification de l’identité de l’expéditeur étaient limités. Par conséquent, il est techniquement possible de modifier certains champs d’un email pour faire apparaître un expéditeur falsifié. Un cybercriminel peut donc configurer un serveur ou utiliser des outils spécialisés pour envoyer un message en indiquant une adresse d’expédition totalement différente de la sienne. Pour le destinataire, le message peut sembler provenir d’une entreprise connue, d’un organisme officiel ou même d’un collègue. Les cybercriminels exploitent cette faiblesse pour envoyer des messages qui semblent provenir :

- d’une banque ;

- d’un service administratif ;

- d’une entreprise connue ;

- d’un collègue ou supérieur hiérarchique ;

- d’un service informatique.

Cette stratégie repose largement sur la confiance que les utilisateurs accordent aux communications provenant d’une source familière. Lorsqu’un email semble provenir d’une organisation reconnue ou d’une personne de confiance, la vigilance diminue naturellement. Dans de nombreux cas, l’email spoofing est utilisé dans des campagnes de phishing. Le message incite la victime à effectuer une action urgente : Réinitialiser un mot de passe, confirmer des informations bancaires ou télécharger un document important. Les emails frauduleux sont souvent conçus pour paraître crédibles. Ils peuvent reprendre le logo d’une entreprise, imiter la mise en page d’un service officiel ou utiliser un ton professionnel. Certains messages contiennent également des liens menant vers des sites web contrefaits qui reproduisent parfaitement l’apparence d’un service légitime. Dans les entreprises, cette technique est également utilisée dans les fraudes dites « fraude au président ». Un employé reçoit un email qui semble provenir de la direction lui demandant d’effectuer un virement urgent ou de transmettre des informations confidentielles. Ces attaques sont souvent soigneusement préparées. Les cybercriminels peuvent analyser l’organisation de l’entreprise, identifier les responsables financiers ou les collaborateurs impliqués dans les paiements et adapter leur message en conséquence.

Il existe également des variantes plus avancées de l’email spoofing. Certaines attaques utilisent des domaines très similaires à ceux d’une entreprise légitime. Par exemple, une lettre peut être remplacée ou un caractère subtil ajouté afin de tromper l’utilisateur. D’autres attaques combinent l’email spoofing avec des logiciels malveillants. Dans ce cas, le message contient une pièce jointe infectée qui peut installer un programme espion, un cheval de Troie ou un ransomware sur l’ordinateur de la victime. La réussite de ces attaques repose essentiellement sur la confiance que l’utilisateur accorde à l’identité affichée dans l’email. C’est pourquoi l’email spoofing reste aujourd’hui l’une des techniques les plus utilisées dans les cyberattaques basées sur l’ingénierie sociale.

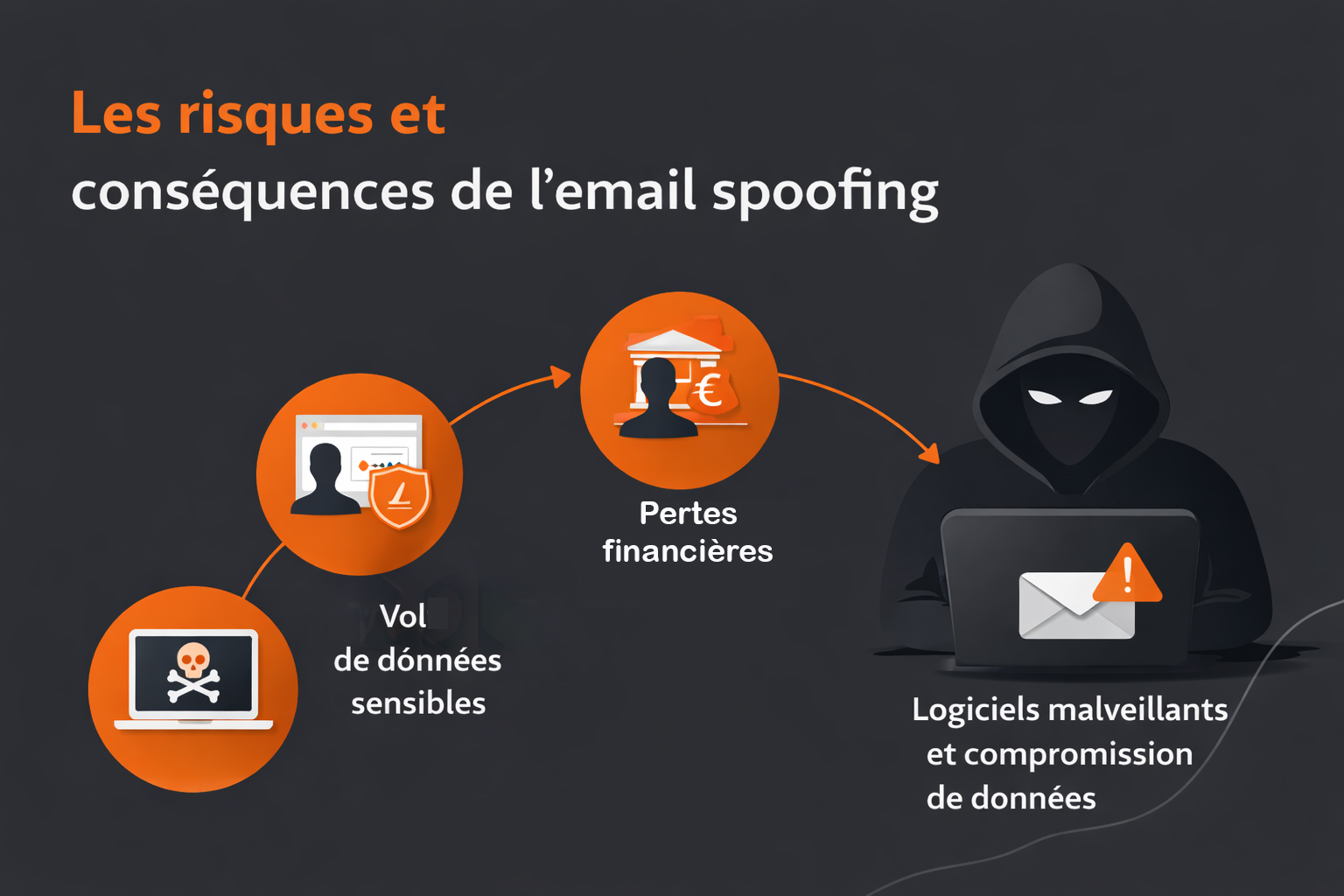

Les risques et conséquences de l’email spoofing

L’email spoofing représente un danger réel car il exploite un vecteur de communication utilisé quotidiennement par des milliards de personnes : Le courrier électronique. Que ce soit dans un cadre personnel ou professionnel, l’email reste l’un des moyens les plus utilisés pour échanger des informations, transmettre des documents ou effectuer des démarches administratives. Cette omniprésence en fait également une cible privilégiée pour les cybercriminels. Lorsque l’usurpation d’identité fonctionne, les conséquences peuvent être multiples. Les victimes ne réalisent souvent la fraude qu’après avoir transmis des informations sensibles, effectué un paiement ou téléchargé un fichier malveillant. Dans certains cas, les effets peuvent se faire sentir longtemps après l’attaque initiale.

Pour les particuliers, le risque le plus fréquent est le vol d’informations personnelles. Un utilisateur peut être amené à saisir ses identifiants de connexion, ses coordonnées bancaires ou d’autres données sensibles sur un site frauduleux imitant parfaitement un service officiel. Ces sites contrefaits sont parfois extrêmement convaincants. Ils reproduisent le design, les logos et même les messages de sécurité d’organisations reconnues comme des banques, des services de paiement ou des plateformes en ligne. L’utilisateur pense alors se connecter à un service légitime alors qu’il transmet en réalité ses informations directement aux attaquants. Ces informations peuvent ensuite être utilisées pour :

- accéder à des comptes en ligne ;

- effectuer des achats frauduleux ;

- voler l’identité numérique de la victime ;

- lancer d’autres attaques ciblées.

Le vol d’identité numérique peut avoir des conséquences durables. Un cybercriminel peut par exemple utiliser l’adresse email compromise pour envoyer des messages frauduleux à d’autres personnes, demander de l’argent à des contacts ou tenter de réinitialiser des mots de passe sur différents services en ligne. Dans certains cas, les informations récupérées sont revendues sur des plateformes clandestines du web. Ces bases de données peuvent ensuite être utilisées dans d’autres campagnes d’attaques, multipliant les risques pour les victimes. Dans le contexte professionnel, les conséquences peuvent être encore plus importantes. Une entreprise victime d’email spoofing peut subir :

- des pertes financières importantes ;

- une compromission de ses données internes ;

- une infection par des logiciels malveillants ;

- une atteinte à sa réputation.

Les pertes financières représentent l’un des risques les plus immédiats. Dans certaines attaques, un employé peut être manipulé pour effectuer un virement bancaire vers un compte contrôlé par les cybercriminels. Lorsque la fraude est découverte, les fonds ont souvent déjà été transférés ou blanchis, ce qui rend leur récupération très difficile. La compromission des données internes constitue également une menace importante. Un email frauduleux peut contenir une pièce jointe infectée ou un lien menant vers un site capable d’installer un logiciel malveillant sur l’ordinateur de l’utilisateur. Une fois le système compromis, les attaquants peuvent accéder à des documents confidentiels, des bases de données clients ou des informations stratégiques de l’entreprise. Ces données peuvent être utilisées pour du chantage, revendues à des concurrents ou exploitées dans d’autres cyberattaques.

Les attaques de type Business Email Compromise (BEC) illustrent parfaitement ce danger. Dans ce scénario, un cybercriminel se fait passer pour un dirigeant ou un partenaire commercial afin de manipuler un employé et obtenir un virement bancaire. Ces attaques reposent souvent sur une préparation minutieuse. Les fraudeurs analysent les habitudes de communication de l’entreprise, identifient les responsables financiers et reproduisent le ton ou la signature des dirigeants afin de rendre le message crédible. Selon plusieurs rapports de cybersécurité, ces attaques représentent aujourd’hui l’une des fraudes numériques les plus coûteuses pour les organisations. Au-delà de l’aspect financier, l’email spoofing peut également servir de porte d’entrée à des attaques plus complexes comme l’installation de ransomwares ou l’accès non autorisé à des systèmes informatiques.

Dans le cas d’un ransomware, un simple clic sur une pièce jointe infectée peut suffire à déclencher le chiffrement des fichiers d’une entreprise entière. Les cybercriminels exigent ensuite une rançon en échange d’une clé de déchiffrement, plaçant l’organisation dans une situation critique. L’impact ne se limite pas aux pertes financières immédiates. Une entreprise victime d’une attaque peut également subir une perte de confiance de la part de ses clients, partenaires ou fournisseurs. La gestion de crise, les enquêtes de sécurité et la remise en état des systèmes informatiques peuvent également générer des coûts importants. Face à ces risques, il devient essentiel pour les particuliers comme pour les organisations de comprendre les mécanismes de l’email spoofing afin de mieux identifier les tentatives de fraude et renforcer la sécurité des communications électroniques.

Comment se protéger de l’email spoofing

Face à la multiplication des cyberattaques par email, il devient essentiel d’adopter des mesures de prévention pour limiter les risques liés à l’email spoofing. Cette technique d’usurpation d’identité exploite principalement la confiance des utilisateurs et certaines faiblesses techniques des systèmes de messagerie. La bonne nouvelle est qu’il existe aujourd’hui plusieurs solutions et bonnes pratiques permettant de réduire fortement les tentatives de fraude. La protection contre l’email spoofing repose généralement sur deux piliers : la mise en place de protections techniques au niveau des systèmes de messagerie et la sensibilisation des utilisateurs aux risques liés aux emails frauduleux. Du côté technique, les organisations peuvent déployer différents protocoles d’authentification des emails. Ces mécanismes permettent de vérifier qu’un message a bien été envoyé par un serveur autorisé à utiliser le domaine indiqué dans l’adresse d’expédition. Parmi les principales technologies utilisées pour sécuriser les emails, on retrouve :

- SPF (Sender Policy Framework) : ce protocole permet de définir quels serveurs sont autorisés à envoyer des emails pour un domaine spécifique.

- DKIM (DomainKeys Identified Mail) : il ajoute une signature numérique aux emails afin de garantir que le message n’a pas été modifié pendant son transit.

- DMARC (Domain-based Message Authentication, Reporting and Conformance) : il combine SPF et DKIM afin de renforcer l’authentification des emails et définir la politique à appliquer lorsqu’un message suspect est détecté.

Lorsqu’ils sont correctement configurés, ces mécanismes permettent aux serveurs de messagerie de détecter plus facilement les tentatives d’usurpation d’identité et de bloquer ou signaler les emails frauduleux. Les entreprises peuvent également renforcer leur sécurité en utilisant des solutions de filtrage avancées. Les passerelles de sécurité email analysent les messages entrants afin de détecter les comportements suspects, les liens malveillants ou les pièces jointes potentiellement dangereuses. Cependant, la technologie seule ne suffit pas toujours à bloquer toutes les attaques. De nombreuses campagnes d’email spoofing reposent sur des techniques d’ingénierie sociale qui visent à manipuler les utilisateurs en jouant sur l’urgence, la peur ou la confiance. Il est donc essentiel de sensibiliser les utilisateurs aux bons réflexes à adopter face aux emails suspects. Certaines habitudes simples peuvent réduire considérablement les risques. Par exemple, il est recommandé de :

- vérifier attentivement l’adresse complète de l’expéditeur et non uniquement le nom affiché ;

- se méfier des emails demandant une action urgente ou inhabituelle ;

- ne jamais cliquer sur un lien ou télécharger une pièce jointe provenant d’un message inattendu ;

- contrôler l’orthographe et la formulation du message, souvent révélatrices d’une tentative de fraude ;

- confirmer toute demande financière ou sensible par un autre canal de communication.

Dans le contexte professionnel, les formations en cybersécurité et les simulations d’attaques par phishing sont également des moyens efficaces pour renforcer la vigilance des collaborateurs. En apprenant à reconnaître les signes d’un email frauduleux, les utilisateurs deviennent un véritable rempart contre ce type d’attaque. Enfin, maintenir les systèmes informatiques et les logiciels de messagerie à jour permet de bénéficier des dernières améliorations de sécurité et de limiter l’exploitation de vulnérabilités connues. En combinant des solutions techniques solides et une meilleure sensibilisation des utilisateurs, il est possible de réduire significativement l’impact de l’email spoofing et de sécuriser davantage les communications électroniques.

0 commentaires