Une conversation privée entre deux personnes peut sembler parfaitement confidentielle, jusqu’à ce qu’un tiers invisible s’y infiltre discrètement. Sans perturber l’échange ni se faire remarquer, cet intrus est capable d’écouter, de modifier, voire de détourner les messages à son avantage. Dans l’univers numérique, cette situation est bien réelle et porte un nom précis : L’attaque de l’homme du milieu, également appelée man-in-the-middle attack (MITM). Avec la multiplication des connexions en ligne, des transactions numériques et des échanges de données sensibles, ce type d’attaque constitue un risque concret pour les particuliers comme pour les entreprises. En comprendre le fonctionnement, les mécanismes et les impacts permet de mieux s’en prémunir et d’adopter des pratiques de sécurité adaptées au quotidien.

- La définition et le fonctionnement de l’attaque de l’homme du milieu

- Les différentes formes d’attaques MITM et leurs impacts

- L’interception passive : L’analyse silencieuse des flux

- L’attaque active : Modification et injection de données

- Le détournement de session (session HIJACKINK)

- Les attaques MITM sur les réseaux publics et mobiles

- Les attaques MITM ciblant les protocoles chiffrés

- Tableau récapitulatif des principales attaques MITM

- Les impacts techniques et organisationnels en conséquence d’une attaque MITM

- Quels services propose une entreprise de cybersécurité en matière de lutte contre l’attaque dite de man-in-the-middle

- Audit de sécurité et analyse des vulnérabilités réseau

- Mise en place de solutions de chiffrement et de sécurisation des échanges

- Sécurisation des infrastructures réseau

- Surveillance en temps réel et détection des anomalies

- Formation et sensibilisation des utilisateurs

- Réponse aux incidents et remédiation

- Tableau récapitulatif des services proposés

La définition et le fonctionnement de l’attaque de l’homme du milieu

L’attaque de l’homme du milieu (HDM) est une technique de cyberattaque dans laquelle un individu malveillant intercepte les communications entre deux parties sans que celles-ci ne s’en aperçoivent. L’attaquant se positionne entre l’émetteur et le récepteur, devenant ainsi un relais invisible capable d’observer et d’altérer les échanges. Si le concept semble aujourd’hui intimement lié à Internet, ses origines remontent aux débuts des télécommunications. Dès les années 1970 et 1980, avec l’essor des réseaux informatiques universitaires et militaires aux États-Unis et en Europe, les premières formes d’interception de données apparaissent. À cette époque, les infrastructures étaient encore peu sécurisées, ce qui facilitait l’écoute des communications.Dans les années 1990, avec la démocratisation d’Internet dans des régions comme l’Amérique du Nord, puis l’Europe et l’Asie, les attaques MITM évoluent rapidement. L’apparition du web grand public, notamment via les protocoles HTTP, ouvre la voie à de nouvelles opportunités pour les attaquants. L’absence initiale de chiffrement rend les échanges particulièrement vulnérables. À partir des années 2000, avec l’augmentation des connexions Wi-Fi dans les lieux publics (cafés, aéroports, hôtels) les attaques de type MITM prennent une nouvelle dimension. Des villes comme Paris, New York ou Tokyo deviennent des environnements propices à ce type de menace, en raison du nombre élevé de réseaux ouverts et de connexions simultanées.

Dans une situation normale, deux utilisateurs échangent des données directement. Mais dans le cas d’une attaque MITM, l’attaquant capte les informations envoyées, peut les lire, les modifier ou même injecter de nouvelles données avant de les transmettre à la destination finale. Chaque partie pense alors communiquer directement avec l’autre, alors qu’un tiers manipule l’échange en arrière-plan. Avec l’évolution des technologies, les méthodes utilisées se sont également sophistiquées. Aujourd’hui, les cybercriminels exploitent des failles avancées dans les protocoles de communication, les certificats de sécurité ou encore les systèmes DNS pour intercepter les flux de données à grande échelle. Ce type d’attaque repose souvent sur des vulnérabilités techniques ou sur des techniques de tromperie comme :

- La création de faux réseaux Wi-Fi publics, particulièrement répandus depuis les années 2010 ;

- L’usurpation d’adresse IP ou de serveur DNS, utilisée dans des attaques ciblées contre des entreprises ;

- L’interception de sessions non sécurisées (HTTP au lieu de HTTPS), bien que cette faille tende à diminuer avec la généralisation du chiffrement.

Par exemple, dans un café proposant un Wi-Fi gratuit à Paris ou dans une grande métropole internationale, un pirate peut créer un réseau portant un nom très proche de celui de l’établissement. Les utilisateurs s’y connectent en pensant utiliser le réseau légitime, alors que toutes leurs données transitent en réalité par l’attaquant. Aujourd’hui, malgré les progrès en matière de cybersécurité, les attaques MITM continuent d’évoluer. Elles ciblent désormais aussi bien les particuliers que les infrastructures critiques, les applications mobiles ou les objets connectés, illustrant leur adaptation constante aux transformations numériques mondiales.

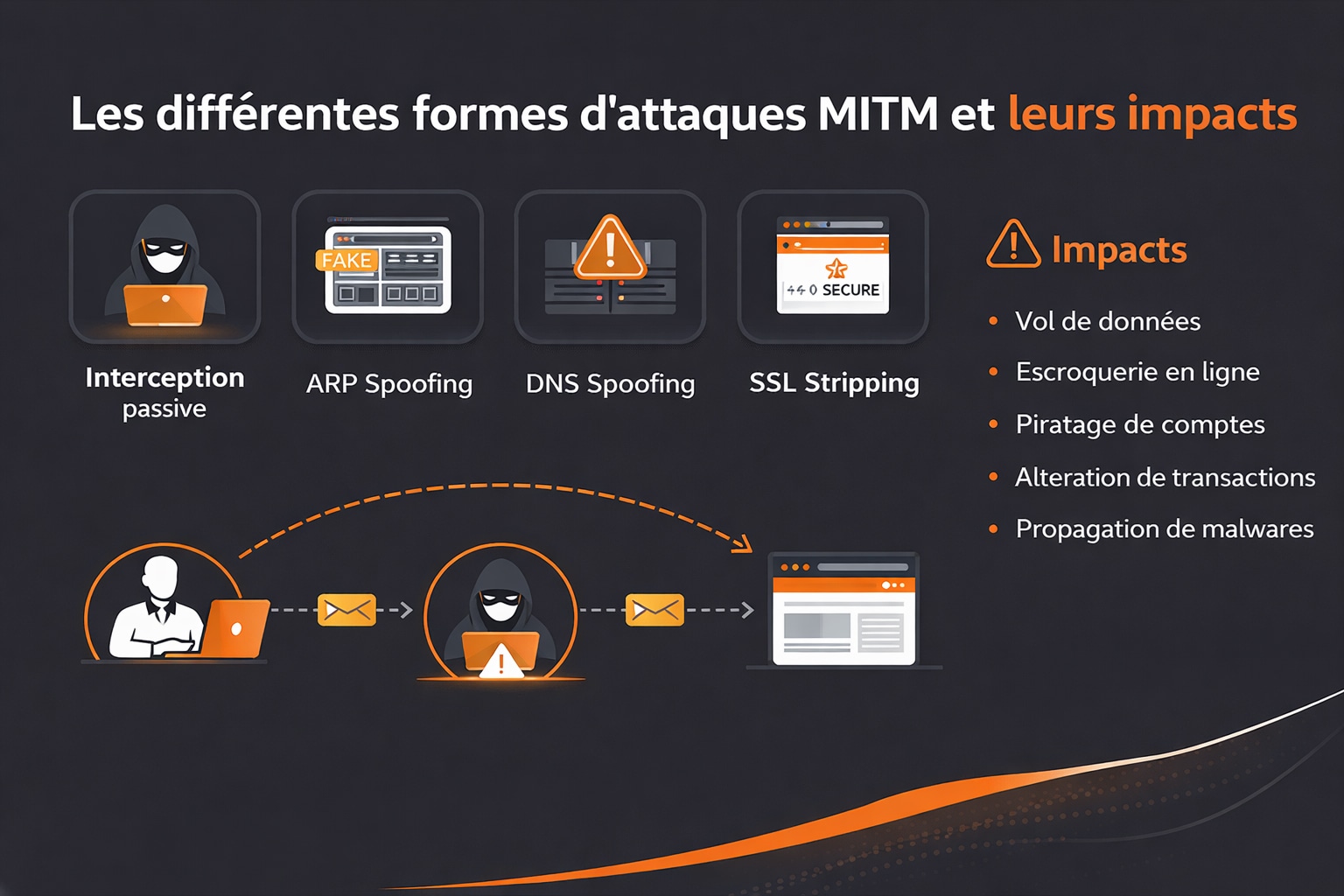

Les différentes formes d’attaques MITM et leurs impacts

Les attaques MITM prennent des formes variées en fonction des techniques employées, du niveau de sophistication de l’attaquant et des objectifs visés. Avec l’évolution des protocoles réseau, des systèmes de chiffrement et des usages numériques, ces attaques se sont diversifiées et complexifiées, allant bien au-delà d’une simple interception de données. On distingue aujourd’hui plusieurs grandes catégories d’attaques MITM, chacune reposant sur des mécanismes techniques spécifiques et ciblant des couches différentes du modèle réseau (notamment les couches application, transport et réseau).

L’interception passive : L’analyse silencieuse des flux

L’interception passive constitue la forme la plus discrète d’attaque MITM. Dans ce scénario, l’attaquant se contente d’observer les communications sans en altérer le contenu. Il exploite généralement des réseaux non chiffrés ou faiblement sécurisés pour capturer des paquets de données. Techniquement, cela peut impliquer l’utilisation d’outils de packet sniffing (analyse de paquets) comme Wireshark ou tcpdump. L’attaquant configure son interface réseau en mode promiscuité afin de capter tout le trafic circulant sur un segment réseau donné. Ce type d’attaque est particulièrement efficace sur :

- Les réseaux Wi-Fi ouverts ou mal sécurisés ;

- Les protocoles non chiffrés comme HTTP, FTP ou Telnet ;

- Les infrastructures réseau anciennes ou mal segmentées.

L’objectif principal est la collecte d’informations sensibles : identifiants, mots de passe, cookies de session, données personnelles ou professionnelles.

L’attaque active : Modification et injection de données

Contrairement à l’interception passive, l’attaque active implique une intervention directe dans les échanges. L’attaquant ne se contente plus d’écouter : il modifie les données ou en injecte de nouvelles. Plusieurs techniques avancées sont utilisées :

- ARP spoofing : l’attaquant envoie de fausses réponses ARP pour associer son adresse MAC à l’adresse IP d’une cible, détournant ainsi le trafic local ;

- DNS spoofing : il redirige les requêtes DNS vers des serveurs malveillants afin d’orienter l’utilisateur vers de faux sites ;

- SSL stripping : il force une connexion HTTP non sécurisée en supprimant le chiffrement HTTPS ;

- Injection de contenu : insertion de scripts malveillants dans les pages web (souvent du JavaScript).

Ces techniques permettent par exemple de rediriger un utilisateur vers une fausse interface bancaire, de modifier des transactions ou encore d’introduire des logiciels malveillants dans le système cible.

Le détournement de session (session HIJACKINK)

Le détournement de session (voir également notre sujet sur les failles de sécurité d’un site Internet) consiste à prendre le contrôle d’une session authentifiée sans connaître les identifiants de connexion. L’attaquant exploite généralement les cookies de session ou les jetons d’authentification. Sur le plan technique, cela peut passer par :

- La capture de cookies via sniffing ;

- L’exploitation de failles XSS (cross-site scripting) ;

- L’interception de tokens non sécurisés.

Une fois la session compromise, l’attaquant peut agir au nom de l’utilisateur : accéder à ses données, effectuer des actions ou modifier des paramètres sensibles.

Les attaques MITM sur les réseaux publics et mobiles

Avec la généralisation des réseaux Wi-Fi publics et des connexions mobiles, de nouvelles formes d’attaques MITM ont émergé. Les attaquants exploitent notamment :

- Les faux points d’accès Wi-Fi (Evil Twin)

- Les attaques sur réseaux 4G/5G via des stations relais frauduleuses (IMSI catchers)

- Les failles dans les protocoles WPA/WPA2

Ces attaques permettent d’intercepter des communications à grande échelle, notamment dans des environnements très fréquentés comme les gares, les aéroports ou les centres urbains.

Les attaques MITM ciblant les protocoles chiffrés

Bien que le chiffrement HTTPS ait considérablement renforcé la sécurité des échanges, certaines attaques MITM parviennent à contourner ces protections. Parmi les méthodes avancées :

- Les attaques sur certificats SSL/TLS compromis ;

- Les autorités de certification frauduleuses ;

- Les attaques downgrade forçant l’utilisation de protocoles obsolètes.

Ces techniques nécessitent un niveau technique élevé et sont souvent utilisées dans des contextes d’espionnage ciblé ou de cybercriminalité organisée.

Tableau récapitulatif des principales attaques MITM

Les attaques de type man-in-the-middle reposent sur des mécanismes techniques variés, ciblant différentes couches du réseau et exploitant des failles spécifiques. Le tableau ci-dessous permet de synthétiser les principales formes d’attaques MITM ainsi que leur fonctionnement, afin de mieux comprendre leurs logiques et leurs impacts potentiels.

| Type d’attaque | Principe technique |

| Interception passive (sniffing) | Capture des paquets réseau en mode promiscuité sans modification des données, souvent sur des réseaux non chiffrés |

| ARP spoofing (empoisonnement ARP) | Falsification des tables ARP pour associer l’adresse MAC de l’attaquant à une adresse IP légitime et intercepter le trafic local |

| DNS spoofing (empoisonnement DNS) | Altération des réponses DNS afin de rediriger les utilisateurs vers des serveurs frauduleux ou des sites de phishing |

| SSL stripping | Dégradation d’une connexion HTTPS en HTTP en interceptant la requête initiale, supprimant ainsi le chiffrement des échanges |

| Session hijacking (détournement de session) | Vol de cookies ou de jetons d’authentification pour prendre le contrôle d’une session utilisateur active sans identifiants |

| Evil Twin (faux point d’accès Wi-Fi) | Création d’un réseau Wi-Fi frauduleux imitant un réseau légitime afin de piéger les utilisateurs et intercepter leurs communications |

| Injection de contenu | Insertion de scripts ou de code malveillant dans les flux de données pour altérer les pages web ou infecter les systèmes |

| Attaque par downgrade de protocole | Forçage de l’utilisation de versions obsolètes ou moins sécurisées de protocoles pour faciliter l’interception des données |

Les impacts techniques et organisationnels en conséquence d’une attaque MITM

Les conséquences des attaques MITM varient selon leur nature et leur cible, mais elles peuvent être particulièrement lourdes. Sur le plan technique :

- Compromission des identifiants et des systèmes ;

- Altération de l’intégrité des données ;

- Propagation de malwares dans les réseaux internes.

Sur le plan organisationnel :

- Pertes financières liées à la fraude ou à l’interruption d’activité ;

- Atteinte à la réputation et perte de confiance des utilisateurs ;

- Sanctions réglementaires (notamment en lien avec le RGPD en Europe).

Pour les particuliers, les impacts incluent l’usurpation d’identité, le piratage de comptes en ligne et les fraudes bancaires. Pour les entreprises, les enjeux sont encore plus larges, notamment en matière de propriété intellectuelle et de sécurité des infrastructures critiques. De fait, les attaques MITM illustrent parfaitement l’évolution des menaces numériques : discrètes, techniques et en constante mutation, elles nécessitent une compréhension approfondie pour être efficacement détectées et contrées.

Quels services propose une entreprise de cybersécurité en matière de lutte contre l’attaque dite de man-in-the-middle

Face à la sophistication croissante des attaques de type man-in-the-middle (MITM), les entreprises et organisations ne peuvent plus se contenter de solutions basiques. Elles s’appuient désormais sur des prestataires spécialisés en cybersécurité capables de déployer des stratégies complètes, combinant prévention, détection et réponse aux incidents. Une entreprise de cybersécurité propose ainsi un ensemble de services techniques et organisationnels visant à réduire la surface d’attaque, sécuriser les communications et détecter toute tentative d’interception malveillante.

Audit de sécurité et analyse des vulnérabilités réseau

La première étape consiste généralement à réaliser un audit approfondi des infrastructures. Cela inclut l’analyse des réseaux internes, des systèmes d’information, des protocoles utilisés et des points d’accès. Les experts identifient les failles exploitables dans le cadre d’une attaque MITM, telles que :

- Les communications non chiffrées (HTTP, FTP, Telnet) ;

- Les configurations DNS faibles ou mal sécurisées ;

- Les réseaux Wi-Fi vulnérables ou mal isolés.

Des tests d’intrusion (pentests) peuvent également être réalisés pour simuler des attaques réelles et évaluer la résistance du système face à des techniques comme l’ARP spoofing ou le SSL stripping.

Mise en place de solutions de chiffrement et de sécurisation des échanges

Une entreprise de cybersécurité déploie des solutions visant à garantir la confidentialité et l’intégrité des données en transit. Cela passe notamment par :

- La généralisation du protocole HTTPS avec des certificats TLS robustes ;

- La mise en place de VPN (réseaux privés virtuels) pour sécuriser les connexions à distance ;

- L’utilisation de protocoles sécurisés (SSH, SFTP).

Elle veille également à la bonne gestion des certificats numériques afin d’éviter les attaques basées sur des certificats compromis ou frauduleux.

Sécurisation des infrastructures réseau

La protection contre les attaques MITM implique une sécurisation fine des couches réseau. Les prestataires mettent en œuvre :

- Des systèmes de détection d’intrusion (IDS/IPS) ;

- La segmentation des réseaux pour limiter la propagation des attaques ;

- Des protections contre les attaques ARP et DNS spoofing.

Des technologies comme le DHCP snooping, le Dynamic ARP Inspection (DAI) ou encore le DNSSEC sont souvent déployées pour renforcer la sécurité des communications internes.

Surveillance en temps réel et détection des anomalies

Les entreprises de cybersécurité proposent des services de supervision continue via des centres opérationnels de sécurité (SOC). Ces dispositifs permettent de surveiller les flux réseau en temps réel et de détecter les comportements suspects. Les outils utilisés reposent sur :

- L’analyse comportementale des flux réseau ;

- La corrélation d’événements via des solutions SIEM ;

- L’intelligence artificielle pour identifier des schémas d’attaque.

Une activité inhabituelle, comme une redirection DNS suspecte ou un certificat invalide, peut ainsi être détectée rapidement.

Formation et sensibilisation des utilisateurs

La dimension humaine reste un facteur déterminant. Les entreprises de cybersécurité proposent des programmes de formation pour sensibiliser les collaborateurs aux risques liés aux attaques MITM. Ces formations abordent notamment :

- Les dangers des réseaux Wi-Fi publics ;

- La reconnaissance des sites sécurisés (HTTPS, certificats) ;

- Les bonnes pratiques de connexion à distance.

Un utilisateur averti est moins susceptible de se connecter à un faux réseau ou de transmettre des informations sensibles sur une connexion non sécurisée.

Réponse aux incidents et remédiation

En cas d’attaque avérée, les entreprises de cybersécurité interviennent rapidement pour limiter les dégâts. Elles mettent en place des procédures de réponse aux incidents incluant :

- L’identification de l’origine de l’attaque ;

- L’isolement des systèmes compromis ;

- La restauration des données et des services.

Elles accompagnent également les organisations dans la mise en conformité réglementaire et la communication de crise si nécessaire.

Tableau récapitulatif des services proposés

Pour y voir plus clair, voici un tableau de synthèse des services proposés par une société spécialisée en cybersécurité :

| Service | Objectif |

| Audit de sécurité et tests d’intrusion | Identifier en profondeur les vulnérabilités réseau, applicatives et humaines exploitables dans le cadre d’attaques MITM |

| Chiffrement des communications (TLS, VPN, SSH) | Garantir la confidentialité, l’authenticité et l’intégrité des données échangées sur les réseaux internes et externes |

| Gestion des certificats numériques | Prévenir les attaques liées aux certificats compromis ou frauduleux et assurer une chaîne de confiance fiable |

| Sécurisation des infrastructures réseau | Empêcher l’interception, la manipulation et la redirection du trafic via des mécanismes comme le filtrage, la segmentation et les protections ARP/DNS |

| Déploiement de protocoles sécurisés | Remplacer les protocoles vulnérables (HTTP, FTP) par des alternatives chiffrées (HTTPS, SFTP, SSH) |

| Surveillance SOC (Security Operations Center) | Détecter en temps réel les activités suspectes, anomalies réseau et tentatives d’interception grâce à une supervision continue |

| Analyse comportementale et SIEM | Corréler les événements de sécurité et identifier des schémas d’attaque complexes ou discrets |

| Sécurisation des réseaux Wi-Fi | Limiter les risques liés aux faux points d’accès (Evil Twin) et renforcer l’authentification des utilisateurs |

| Protection DNS (DNSSEC, filtrage) | Empêcher la falsification des résolutions de noms et les redirections vers des sites malveillants |

| Formation et sensibilisation des utilisateurs | Réduire les comportements à risque et renforcer la vigilance face aux tentatives d’interception |

| Gestion des accès et authentification forte | Limiter les impacts d’une interception en renforçant la sécurité des comptes (MFA, gestion des identités) |

| Réponse aux incidents et remédiation | Identifier, contenir et éliminer une attaque MITM tout en restaurant les systèmes et les données compromis |

| Veille en cybersécurité et mise à jour continue | Anticiper les nouvelles techniques d’attaque MITM et adapter les défenses en permanence |

Ainsi, une entreprise de cybersécurité agit à plusieurs niveaux pour contrer les attaques de type MITM : En amont par la prévention, en continu par la surveillance et en aval par la gestion des incidents. Cette approche globale permet de sécuriser durablement les échanges numériques dans un environnement toujours plus exposé.

0 commentaires