Sécuriser WordPress est essentiel lorsque l’on connaît les nombreuses tentatives qui visent les CMS populaires comme WordPress ou Joomla. Le plugin WP Security Scan (désormais fermé) proposait une série de vérifications de base permettant de mieux protéger son installation. Voici un aperçu de ses fonctionnalités et de son utilité à l’époque sachant que nous vous convions à utiliser aujourd’hui notamment Wordfence.

Un tableau de bord synthétique sur la sécurité de votre site

WP Security Scan proposait une interface centralisée depuis laquelle il était possible de visualiser rapidement les faiblesses potentielles d’une installation WordPress. Ce tableau de bord listait une série de vérifications critiques :

- Présence du fichier

.htaccessdans le dossierwp-admin: ce fichier permet d’ajouter des règles de protection côté serveur, comme la restriction d’accès par IP ou la désactivation de l’exécution de scripts dans ce répertoire ; - Suppression du fichier

readme.html: ce fichier contient souvent la version exacte de WordPress utilisée. S’il est accessible, il offre une piste aux robots d’exploration malveillants pour cibler des failles connues dans des versions obsolètes ; - Vérification des mises à jour : que ce soit pour le noyau WordPress, les thèmes ou les extensions, une mise à jour non appliquée peut ouvrir la porte à des failles déjà documentées publiquement ;

- Suivi des erreurs PHP : une mauvaise configuration PHP (notamment le

display_errorsactivé en production) peut afficher des chemins internes ou du code source aux visiteurs, ce qui est un risque sérieux ; - État de la base de données : vérification de l’intégrité des tables, optimisation automatique, et détection d’anomalies pouvant trahir des tentatives d’injection ou une surcharge serveur.

Grâce à ces contrôles, l’administrateur WordPress était informé en temps réel des vulnérabilités classiques, sans avoir à passer par une ligne de commande ou un audit externe. Cette simplicité a rendu le plugin populaire auprès des profils non techniques.

Effectuer un backup de la base de données

Outre la surveillance passive, WP Security Scan proposait également des actions préventives. L’une des plus importantes reste la sauvegarde de la base de données. En un clic, il était possible d’exporter un fichier SQL contenant l’intégralité des contenus, réglages, utilisateurs, métadonnées et configurations du site.

Ce type de sauvegarde est particulièrement recommandé :

- avant toute mise à jour majeure de WordPress, d’un plugin ou d’un thème,

- avant une migration de serveur ou de domaine,

- ou après une suspicion d’activité anormale pour conserver un état antérieur du site.

Le plugin proposait également une fonctionnalité souvent négligée mais très précieuse : le changement du préfixe des tables MySQL. Par défaut, WordPress nomme ses tables avec le préfixe wp_ (ex. : wp_users, wp_posts). Cette convention est bien connue des attaquants, et utilisée dans les scripts automatisés pour lancer des injections SQL ciblées.

En changeant ce préfixe (par exemple xfh_ ou my23_), vous ajoutez une couche d’obscurcissement empêchant les requêtes malveillantes préformatées d’atteindre facilement leurs cibles. WP Security Scan automatisait cette tâche complexe, en modifiant toutes les tables existantes et en réécrivant les références internes dans la base.

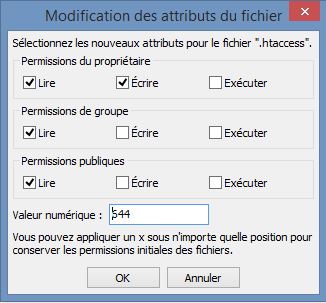

Modification des permissions de fichiers

L’une des fonctionnalités techniques essentielles proposées par WP Security Scan était l’audit des permissions de fichiers et de répertoires. Un site WordPress mal protégé à ce niveau peut facilement devenir vulnérable aux injections, à la suppression de fichiers ou à l’upload malveillant de scripts.

Le plugin rappelait les bonnes pratiques en matière de CHMOD :

- Répertoires : doivent être réglés sur

755, ce qui autorise la lecture et l’exécution mais interdit l’écriture aux utilisateurs non propriétaires ; - Fichiers : doivent être configurés en

644, c’est-à-dire modifiables uniquement par le propriétaire et lisibles par les autres utilisateurs (idéal pour les fichiers PHP, CSS ou JS) ; - Fichiers sensibles comme

wp-config.php: peuvent être encore plus sécurisés avec unchmod 600pour interdire totalement l’accès au groupe et aux visiteurs.

Le plugin pouvait proposer une correction automatique de ces permissions depuis le tableau de bord. Toutefois, pour les utilisateurs avancés ou dans les environnements mutualisés, il est aussi possible d’appliquer manuellement ces permissions via un client FTP comme FileZilla. Il suffit de faire un clic droit sur le fichier ou répertoire concerné, puis de sélectionner “Droits d’accès au fichier” pour ajuster les valeurs numériques.

Des ressources officielles détaillant ces bonnes pratiques sont disponibles dans le Codex WordPress, que nous recommandons de consulter.

Trafic en temps réel et surveillance basique

WP Security Scan proposait également une section intitulée “Live Traffic” qui permettait de visualiser en temps réel les requêtes HTTP entrantes sur votre site. Cette fonctionnalité, bien que basique, permettait de détecter rapidement :

- des accès inhabituels depuis certaines IP,

- des tentatives de brute force sur la page de connexion,

- ou des scans automatisés de fichiers sensibles.

Chaque requête affichait l’adresse IP, l’URL cible et le user agent du navigateur ou du bot. En croisant ces données, un administrateur pouvait prendre des mesures rapides, comme bloquer une IP via le fichier .htaccess ou déclencher une alerte.

En complément, deux onglets annexes offraient un aperçu des services actifs sur le site (PHP, MySQL, configuration Apache/Nginx) et un accès au blog de l’éditeur pour consulter les mises à jour ou alertes de sécurité.

Une solution utile mais désormais obsolète

L’intérêt de WP Security Scan tenait dans sa simplicité et sa centralisation des points critiques de sécurité. Toutefois, le plugin n’est plus disponible depuis avril 2023 à la suite d’une demande de retrait par son auteur. Cela signifie :

- Aucune mise à jour de sécurité n’est à venir ;

- Le code peut présenter des incompatibilités avec les versions modernes de WordPress ;

- Son usage est désormais déconseillé, y compris en local.

Pour ceux qui cherchent une alternative à jour, puissante et maintenue, plusieurs plugins de sécurité WordPress sont aujourd’hui largement reconnus :

- Wordfence (évoqué en introduction) : pare-feu, scan de fichiers, blocage d’IP, alertes en temps réel,

- iThemes Security : renforcement du back office, détection de failles connues, logs utilisateurs,

- Sucuri Security : monitoring, CDN avec pare-feu, et scan de malwares.

Ces solutions vont bien au-delà de la simple vérification des permissions ou du fichier readme.html. Elles intègrent des mécanismes de défense proactive, une surveillance automatisée et une gestion centralisée de la sécurité adaptée aux sites modernes.

0 commentaires